تحدثنا في المقال الأول من سلسلة مقالات "أساليب الحماية التقنية من الهجمات السيبرانية" عن حماية تراسل البيانات عن طريق الإنترنت، وتطرقنا في ذلك المقال إلى أحد أهم الأدوات الأساسية التي تستخدم في حماية تراسل البيانات، وهي التشفير، ورأينا كيف يمكن تشفير الرسائل المفردة بين طرفين في شبكة الإنترنت. إلا أن تراسل البيانات بين أي طرفين في تطبيقات الويب عادة ما يتضمن تبادل مجموعة من الرسائل بطريقة تفاعلية بين الطرفين خلال مدة محددة، تكون ما يعرف ب "قنوات التواصل" (Communication Channels). وكثيراً ما تعتمد قنوات التواصل الآمنة على نموذج تشفير المفتاح العام Public Key Encryption الذي تطرقنا له في المقال الأول في هذه السلسلة. نواصل في هذا المقال الحديث عن أدوات لحماية قنوات التواصل في الويب.

من المهم لرواد الأعمال وأصحاب المتاجر الإلكترونية الحصول على فهم مجمل عن آلية تراسل البيانات في الإنترنت، حتى يتمكنوا من التأكد من أن بيانات العملاء محمية ضد الاختراق. لنتعرف في البداية على طريقة التراسل للبيانات بشكل مختصر. عادة ما يتضمن تراسل البيانات بين أي طرفين في تطبيقات الإنترنت تبادل سلسلة من الرسائل بطريقة تفاعلية بين الطرفين خلال مدة محددة. فلو أخذنا على سبيل المثال، التراسل عن طريق الويب بين صاحب حساب تواصل اجتماعي (العميل) وموقع خدمة Twitter باستخدام المتصفح. فإن العميل حين يزور صفحة Twitter، سيقوم غالباً بإرسال واستقبال سلسلة من الرسائل على شكل طلبات وردود باستخدام بروتوكول HTTP بشكل يتناسب مع تفاعله مع موقع الخدمة. فلو افترضنا أنه قام أولاً بزيارة الموقع، ثم تسجيل الدخول، سينقله الموقع لصفحته الشخصية، ومنها يمكنه الاطلاع على تغريداته وتغريدات من يتابعهم وضغط زر الإعجاب أو إعادة التغريد أو تسجيل الخروج. في مثل هذه الحالة، قام العميل بالتفاعل مع موقع Twitter عبر سلسلة من التعاملات (HTTP requests and responses)، ولأن لب بروتوكول HTTP لا يخزن حالة التعاملات أثناء التفاعل بين الأطراف (Stateless) فإنه لابد أن يتم تبني ما يصطلح عليه بـ "الجلسة" (Session/Web session)، بحيث يتم تأسيسيها عند ابتداء التواصل، عندها يقوم الخادم بإرسال رقم معرف فريد يسمى "معرف الجلسة" (Session ID) يخزن في جهاز المستخدم، غالباً بما يسمى "ملفات تعريف الارتباط" (Cookies).

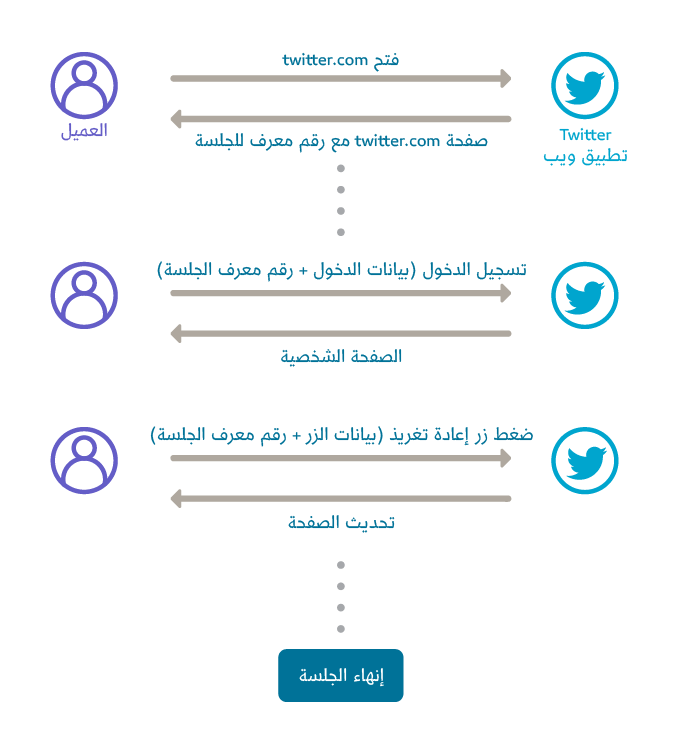

يبدأ الخادم بتخزين بيانات التعاملات التي تمت في الجلسة من حين ابتداءها وحتى تنتهي. يقوم العميل خلال الجلسة بإرسال طلبات HTTP، بحيث يرفق مع كل طلب رقم معرف الجلسة، كما في الشكل 1،

شكل 1

ويستجيب الخادم للطلبات بالتعرف على العميل صاحب الجلسة من خلال رقم المعرف. يمكن أن تكون الجلسة محددة بوقت معين، أو أن تكون محددة بوقت يحتسب عند انقطاع التفاعل بين الطرفين، كما يمكن إنهاء الجلسة بعدة طرق، مثل أن يرسل أحد الأطراف طلب إنهاء للجلسة وذلك أثناء تسجيل الخروج مثلا أو إغلاق شاشة المتصفح أو الانتقال لموقع أخر، أو بعد إنتهاء الوقت المحدد للجلسة.

شكل 1

ويستجيب الخادم للطلبات بالتعرف على العميل صاحب الجلسة من خلال رقم المعرف. يمكن أن تكون الجلسة محددة بوقت معين، أو أن تكون محددة بوقت يحتسب عند انقطاع التفاعل بين الطرفين، كما يمكن إنهاء الجلسة بعدة طرق، مثل أن يرسل أحد الأطراف طلب إنهاء للجلسة وذلك أثناء تسجيل الخروج مثلا أو إغلاق شاشة المتصفح أو الانتقال لموقع أخر، أو بعد إنتهاء الوقت المحدد للجلسة.

في حال لم تكن البيانات التي يتم تراسلها في الجلسة محمية التشفير، فإنه يمكن للمتنصت على الشبكة الحصول على بيانات العميل، ومن ذلك بيانات الدخول لحسابه في Twitter. لذلك، يجب أن تكون البيانات الحساسة التي يتم تراسلها من خلال جلسة الويب محمية بالتشفير. في هذه الحالة، يتطلب أن يتم التفاوض عند ابتداء الجلسة بين الطرفين على عدة متغيرات لتأسيس ما يسمى ب "قنوات التواصل الآمنة" (Secure Communication Channels). وأشهر خدمات تأمين التواصل في الويب تستخدم أحد بروتوكولي التواصل الآمن، وهما (Secure Sockets Layer (SSL) & Transport Layer Security (TLS). كما أنه بالإمكان استخدام قنوات التواصل الآمنة لارتباط ب "الشبكات الافتراضية الخاصة" (Virtual Private Networks (VPNs. وسنتطرق لكل واحدة منهم بالتفاصيل في هذا المقال.

في هذين البروتوكولين، يستقبل المستخدم أولاً رسالة من الخادم الذي سيرتبط معه بقناة تواصل آمنة، بمعنى أنما سيرتبطان باستخدام SSL/TLS، ولذلك يلاحظ تغير ال URL في المتصفح إلى "https" وظهور علامة القفل بجانبه. في هذه المرحلة يتم تبادل عدد من الرسائل والتي تسمى ب "المصافحة" (Handshake)، ويتم خلالها تناقل البيانات المعرفة للطرفين وتبادل الشهادات الرقمية (Digital Certificates)، والاتفاق على طريقة التشفير المناسبة، وتأسيس رقم معرف للجلسة. يمكن للطرفين أن يرتبطا حتى مع عدم وجود شهادة رقمية للمستخدم. في الواقع، في معظم التطبيقات في الويب لا يكون للمستخدم شهادة رقمية تعرفه، لذلك لا يقوم الخادم بطلبها، وإنما يقوم المستخدم بإرسال مفتاح تشفير متماثل (Symmetric Key) للخادم بعد تشفيره بمفتاح التشفير العام الموجود في الشهادة الرقمية لتطبيق الويب على الخادم. تستمر قناة التواصل باستخدم التشفير المتماثل طالما أن الجلسة قائمة، ويتم خلال التواصل تشفير جميع البيانات المرسلة والمستقبلة، بما فيها عنوان ال URL للملفات المطلوبة من الخادم، ومحتوى الرسائل، وملفات تعريف الارتباط. من الضروري أن يقوم رواد الأعمال وأصحاب المتاجر الإلكترونية باستخدام هذين البرتوكلين لحماية عملائهم وذلك بالحصول على شهادات رقمية من هيئات تصديق الشهادات الرقمية (Certificate Authority (CA. معظم مسجلوا النطاقات (Domain Registrars) مثل شركتي Bluehost و GoDaddy، وكذلك موفروا خدمات الاستضافة يتوفر لديهم خدمات إصدار الشهادات الرقمية بتكلفة محدودة وسهولة في تفعيل الخدمة. يمكن تنصيب وتفعيل الشهادة في الخادم المستضيف للخدمة التي يقدمها رائد الأعمال أو صاحب المتجر. بعد التفعيل ستصبح الخدمة داعمة لبرتوكول HTTPs الآمن، هذا يعني أن جميع التعاملات مع الخدمة ستكون عبر قنوات التواصل الآمنة. لابد للعميل قبل التعامل مع أي موقع ويب يتطلب الحصول على بياناته الشخصية أن يتحقق من أن الموقع يستخدم شهادة رقمية سارية، وذلك لحماية بياناته من أن يطلع عليها مخترق يتصنت على الشبكة.

ولابد أن نشير إلى أن بروتوكولي SSL/TLS تضمنان سرية البيانات من خلال قنوات التواصل الآمنة أثناء التراسل، أي لو أن المخترق حصل على البيانات في الشبكة قبل وصولها للخادم، فإنه لا يمكنه أن يطلع على محتواها الأصلي. ولكنها لا تضمن سلامة أو سرية البيانات بعد وصولها للخادم، وهذا موضوع سنتطرق له في مقالات لاحقة إن شاء الله.

الكثير منا اضطر خلال فترة تعليق العمل الحضوري أثناء جائحة كوفيد-19 أن يستخدم الشبكات الافتراضية الخاصة (Virtual Private Networks (VPNs للوصول الآمن للشبكة الخاصة في المنشاة التي يعمل بها. توفر الشبكات الافتراضية الخاصة لمستخدميها العبور للشبكات الخاصة للمنشآت من خلال الإنترنت، وذلك بتمكين المستخدمين من تراسل البيانات مع الخدمات المتوفرة على الشبكة الخاصة كما لو كانوا داخل الشبكة. هناك العديد من بروتوكولات ال VPN لا يسع المجال الإسهام في شرحها، ولكنها تشترك جميعا بانها تقوم بإنشاء قناة ارتباط بين العميل وخادم الشبكة الافتراضية (VPN Server) باستخدام التحقق والتشفير قبل الارتباط. يقوم العميل عادة بالاتصال بشبكة افتراضية خاصة باستخدام أحد المنتجات البرمجية الخاصة بالعميل VPN Client، وبعد الاتصال يقوم الخادم بربط العميل بالشبكة الداخلية عن طريق ما يمسى بالـ "نفق" (Tunnel) الذي يربط بين الشبكتين باستخدام خيارات متعددة ومتاحة من البرتوكولات. هناك العديد من الاستخدامات الدارجة للشبكات الافتراضية الخاصة في مجال الأعمال، منها دخول الموظفين العاملين عن بعد للأنظمة في الشبكة الخاصة في المنشآت، حيث أشارت كثير من الدراسات إلى أن هناك نمو كبير في استخدام الشبكات الافتراضية الخاصة خلال الخمس سنوات الماضية، ونمو سريع جداً خلال الأشهر الأولى من تعليق العمل الحضوري في النصف الأول من سنة 2020. فعلى سبيل المثال، وجدت شركة Top10VPN.com أن الزيادة في عدد مستخدمي شبكات VPN تجاوز 40% خلال الأيام العشر الأولى بعد تعليق العمل الحضوري في كثير من الولايات في الولايات المتحدة الأمريكية في شهر مارس 2020. ومن الاستخدامات الدارجة كذلك إخفاء الهوية أثناء التصفح في الويب، بحيث يقوم العميل بطلب الخدمة عن طريق خادم ال VPN، ويقوم الخادم بالعمل كوسيط، وذلك بالتواصل مع الخدمة وتحويل الردود للعميل. في هذه الحالة لن يتمكن مقدم خدمة الإنترنت من معرفة الخدمات التي قام العميل بالتواصل معها، وكذا مقدم الخدمة على الانترنت لن يتعرف على عنوان الـ IP الخاص بالعميل، لذلك يتم استخدام VPN في كثير من الأحيان للتعامل مع الخدمات التي لا تتيح الوصول إلا من أماكن جغرافية محددة.

يمكن للمنشأة أن تؤسس شبكة VPN إما من خلال الحصول عليها من مقدمي خدمات الحوسبة السحابية أو من خلال شراء خوادم وأجهزة الشبكة الداعمة لـ VPN، ,إعدادها وتنصيبها في شبكة المنشأة.

· Top10VPN.com

· Laudon, Kenneth C., and Carol Guercio Traver. E-Commerce 2020-2021. Pearson Education Canada, 2020.

· https://www.netmotionsoftware.com/blog/connectivity/vpn-protocols